Sin embargo, por muy indispensables que sean estos sistemas, se enfrentan a una serie de retos únicos y formidables, entre los que destacan la doble amenaza de las vulnerabilidades cibernéticas y la radiación espacial.

La creciente importancia y vulnerabilidad de las comunicaciones por satélite

Las comunicaciones por satélite están intrínsecamente expuestas. A diferencia de las redes terrestres, que pueden protegerse y supervisarse físicamente, los satélites operan en la inmensidad del espacio, transmitiendo señales a través de miles de kilómetros. Esto los hace susceptibles a una amplia gama de amenazas:

· Espionaje e interceptación: los adversarios pueden intentar interceptar las señales de los satélites para obtener acceso no autorizado a datos confidenciales.

· Manipulación y falsificación de datos: los actores maliciosos pueden intentar alterar o falsificar los datos en tránsito, socavando la fiabilidad de la comunicación.

· Ataques de denegación de servicio: la interferencia o la saturación de los canales de satélite pueden interrumpir servicios críticos, desde la navegación hasta la respuesta a emergencias.

Estas amenazas no son hipotéticas. Se han documentado incidentes de interferencia y suplantación de señales de satélite tanto en contextos civiles como militares. A medida que aumentan las tensiones geopolíticas y se expande el sector espacial comercial, la superficie de ataque para las comunicaciones por satélite sigue creciendo.

La amenaza oculta: errores inducidos por la radiación

Si bien las amenazas a la ciberseguridad son bien conocidas, existe un desafío menos visible pero igualmente peligroso en el entorno físico del espacio mismo. Los satélites operan en un entorno de alta radiación, donde son bombardeados constantemente por rayos cósmicos, partículas solares y cinturones de radiación atrapados. Estas partículas de alta energía pueden causar efectos de evento único (SEE), que son interrupciones en los circuitos electrónicos causadas por una sola partícula ionizante.

Uno de los SEE más comunes es el evento único perturbador (SEU), en el que una partícula cargada golpea un dispositivo semiconductor y cambia un bit en la memoria o la lógica. En el contexto de las comunicaciones por satélite, esto puede dar lugar a:

· Paquetes de datos corruptos: un solo bit invertido puede hacer que un mensaje sea ilegible o incorrecto.

· Pérdida de la integridad del cifrado: si se produce una inversión de bits en una clave de cifrado o en una etiqueta de autenticación, puede invalidar todo el proceso criptográfico.

· Inestabilidad del sistema: los SEU repetidos pueden acumularse y provocar fallos o averías más amplios en el sistema.

Estos errores inducidos por la radiación son especialmente insidiosos porque son aleatorios, difíciles de predecir y pueden imitar los efectos de los ciberataques o los fallos de hardware. Los métodos tradicionales de detección y corrección de errores, aunque útiles, no siempre son suficientes, especialmente cuando la integridad y la seguridad de los datos son primordiales.

El reto de equilibrar la seguridad, el rendimiento y la fiabilidad

Para hacer frente a estas amenazas, los sistemas satelitales deben implementar mecanismos robustos de cifrado y autenticación. El Estándar de Cifrado Avanzado (AES) se utiliza ampliamente para este fin, ya que ofrece una sólida protección contra el acceso no autorizado. Sin embargo, no todos los modos de cifrado son iguales.

En los sistemas de comunicación en tiempo real de alto rendimiento, como los que se utilizan en los satélites, el cifrado debe ser:

· Rápido y eficiente: la latencia y el rendimiento son fundamentales en los enlaces satelitales.

· Autenticado: el cifrado por sí solo no es suficiente; también se debe verificar la integridad de los datos.

· Resistente a la radiación: las operaciones criptográficas deben tolerar los SEU sin comprometer la seguridad.

Aquí es donde los esquemas de cifrado tradicionales suelen quedarse cortos. Muchos no proporcionan autenticación integrada, lo que requiere mecanismos adicionales para verificar la integridad de los datos. Otros no están optimizados para los entornos de potencia y procesamiento limitados de los sistemas espaciales. Y pocos están diseñados teniendo en cuenta la resistencia a la radiación.

La brecha de hardware: limitaciones de las plataformas convencionales

Incluso los mejores algoritmos criptográficos solo son tan eficaces como el hardware en el que se ejecutan. En las aplicaciones espaciales, el hardware debe cumplir requisitos estrictos:

· Tolerancia a la radiación: los dispositivos deben soportar los SEU y otros efectos de la radiación sin pérdida ni corrupción de datos.

· Bajo consumo de energía: los satélites tienen presupuestos de energía limitados, especialmente en plataformas de pequeño tamaño como los CubeSats.

· Almacenamiento seguro de claves: las claves criptográficas deben protegerse de ataques tanto físicos como lógicos.

· E/S de alta velocidad: para soportar las velocidades de datos modernas, el hardware debe ofrecer interfaces rápidas y fiables.

Las FPGA y procesadores convencionales suelen tener dificultades para satisfacer estas demandas. La memoria de configuración volátil es vulnerable a los SEU. El almacenamiento externo de claves puede suponer un riesgo para la seguridad. Y los procesadores de uso general pueden carecer del rendimiento necesario para el cifrado y la autenticación en tiempo real.

La necesidad de una solución de seguridad integrada y resistente a la radiación

Ante estos retos, la industria satelital necesita un nuevo enfoque, uno que integre capacidades criptográficas robustas con hardware resistente a la radiación y un diseño de sistema eficiente. La solución ideal debe:

· Combinar el cifrado y la autenticación en un único algoritmo eficiente.

· Detectar y responder a los SEU en tiempo real, garantizando la integridad de los datos incluso en presencia de radiación.

· Aprovechar la memoria segura y no volátil para el almacenamiento de claves y vectores de inicialización.

· Descargar las operaciones criptográficas a hardware dedicado para reducir la carga de la CPU y el consumo de energía.

· Proporcionar una plataforma escalable que se pueda adaptar a diferentes perfiles de misión y requisitos de rendimiento.

Microchip abordó este problema con una solución que integra el cifrado Advanced Encryption Standard - Galois/Counter Mode (AES-GCM) con autenticación, estructura FPGA tolerante a la radiación y un coprocesador criptográfico dedicado, todo ello dentro de una plataforma segura y de bajo consumo.

Resumen de la solución AES-GCM-256 para comunicaciones satelitales seguras

Para abordar los múltiples retos que plantean las comunicaciones satelitales seguras y fiables, Microchip presenta una solución robusta basada en el algoritmo de cifrado AES-GCM-256, implementado en las plataformas FPGA PolarFire® y RT PolarFire FPGA y SoC de Microchip. Esta solución está diseñada para garantizar tanto la confidencialidad como la integridad de los datos, al tiempo que resiste el duro entorno de radiación del espacio.

Entre sus características más destacadas se incluyen:

· Integración de AES-GCM-256: la solución aprovecha AES-GCM, que combina el cifrado y la autenticación en un único algoritmo eficiente. Esta doble capacidad es fundamental para detectar tanto la manipulación maliciosa como los cambios de bits inducidos por la radiación.

· Hardware tolerante a la radiación: las FPGA PolarFire cuentan con una lógica de configuración inmune a las perturbaciones por eventos únicos (SEU), junto con bloques de memoria protegidos por corrección de error único y detección de doble error (SECDED) y memoria no volátil segura (sNVM), lo que los hace ideales para aplicaciones espaciales.

· Coprocesador criptográfico dedicado: el coprocesador criptográfico Athena TeraFire® EXP5200B descarga las operaciones criptográficas del procesador principal, lo que mejora el rendimiento y reduce el consumo de energía. También incluye un generador de números aleatorios verdaderos para la generación segura de IV.

· Gestión segura de claves: las claves de cifrado se almacenan en la sNVM integrada en el chip, protegidas por el cifrado AES-SIV, lo que garantiza la seguridad de los datos en reposo. El sistema admite el aprovisionamiento seguro y la gestión de claves en tiempo de ejecución.

· Protección de mensajes de extremo a extremo: los mensajes se cifran, autentican y almacenan en búferes inmunes a SEU antes de su transmisión. En el extremo receptor, la misma arquitectura verifica la integridad y autenticidad de los mensajes, y las autenticaciones fallidas activan solicitudes de retransmisión.

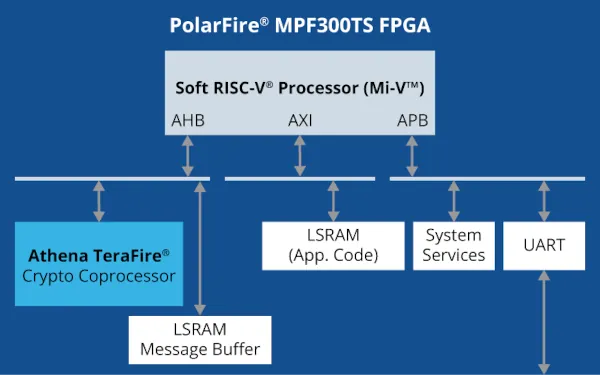

· Diseño de demostración: una demostración funcional en el dispositivo PolarFire MPF300TS muestra el ciclo completo de cifrado y descifrado utilizando vectores de prueba, con soporte para pruebas automatizadas a través de macroscripts TeraTerm.

Figura 1: Diagrama de bloques del algoritmo de cifrado AES-GCM-256, implementado en la FPGA PolarFire® de Microchip

La FPGA PolarFire de Microchip proporciona una plataforma robusta y segura para implementar soluciones criptográficas avanzadas, como el algoritmo de cifrado AES-GCM-256. En esta arquitectura, una CPU RISC-V suave (Mi-V™) coordina las operaciones del sistema, con su código de aplicación almacenado y ejecutado desde bloques de memoria LSRAM de alta velocidad dentro de la estructura del FPGA. El procesador Mi-V se conecta con varios periféricos clave para ofrecer una solución de cifrado completa.

El coprocesador criptográfico Athena TeraFire se aprovecha para el cifrado AES-GCM acelerado por hardware y la generación de números aleatorios, lo que garantiza tanto el rendimiento como la seguridad. Los mensajes cifrados se almacenan temporalmente en un búfer de mensajes LSRAM dedicado, mientras que los servicios del sistema proporcionan una interfaz segura al bloque sNVM para almacenar y acceder a las claves criptográficas AES. Además, una interfaz UART permite la interacción del usuario, lo que permite obtener datos y parámetros de carga útil con fines de demostración. Este diseño estrechamente integrado destaca la flexibilidad y la seguridad de la plataforma FPGA PolarFire para aplicaciones criptográficas modernas.

El enfoque integrado no solo protege las comunicaciones por satélite contra las amenazas cibernéticas, sino que también proporciona una defensa resistente contra los efectos impredecibles de la radiación espacial. Es un ejemplo de cómo las técnicas criptográficas modernas, cuando se combinan con hardware resistente a la radiación, pueden ofrecer sistemas de comunicación fiables y de alto rendimiento para misiones espaciales.

Autor: Por: Tim Morin, técnico superior de la unidad de negocio FPGA de Microchip Solutions

https://www.microchip.com/en-us/products/fpgas-and-plds/radiation-tolerant-fpgas